- Делегирование в кибербезопасности: как управление доступом помогает защищать ваши ресурсы

- Что такое делегирование в кибербезопасности?

- Преимущества делегирования в кибербезопасности

- Основные механизмы делегирования в системах безопасности

- Делегированные учетные записи

- Ролевая модель доступа (RBAC)

- Делегирование через протоколы авторизации

- Практическое применение делегирования: сценарии и кейсы

- Какие риски связаны с делегированием и как их минимизировать?

- Подробнее: 10 LSI запросов по делегированию в кибербезопасности

Делегирование в кибербезопасности: как управление доступом помогает защищать ваши ресурсы

В современном мире, где киберугрозы становятся все более изощренными и масштабными, обеспечение надежной защиты информационных систем является одной из важнейших задач для любой организации. Одним из ключевых аспектов этой защиты является правильное управление доступом к ресурсам. В этой статье мы подробно рассмотрим концепцию делегирования в кибербезопасности, его принципы и преимущества для обеспечения безопасности ваших данных и инфраструктуры.

Что такое делегирование в кибербезопасности?

Делегирование — это процесс передачи полномочий или задач одному субъекту (например, пользователю или системе) от другого. В контексте кибербезопасности оно позволяет управлять доступом к системам и ресурсам, предоставляя определенным пользователям или приложения права на выполнение определенных действий без необходимости предоставлять им полный контроль или доступ к всей инфраструктуре.

Этот механизм особенно важен в крупных организациях, где сотни или тысячи сотрудников работают с разнообразными системами. Правильно реализованное делегирование обеспечивает баланс между удобством использования и уровнем безопасности.

Преимущества делегирования в кибербезопасности

- Снижение рисков: доступ предоставляеться только к тем ресурсам, которые нужны пользователю для выполнения его задач, что уменьшает вероятность несанкционированного доступа.

- Повышение эффективности: ответственность за выполнение определенных задач распределяется между сотрудниками, что ускоряет рабочие процессы и снижает нагрузку на администраторов.

- Лучшая управляемость: возможность легко отслеживать и управлять уровнем доступа каждого пользователя или системы.

- Гибкость: возможность быстро изменять права доступа в зависимости от меняющихся требований или обстоятельств.

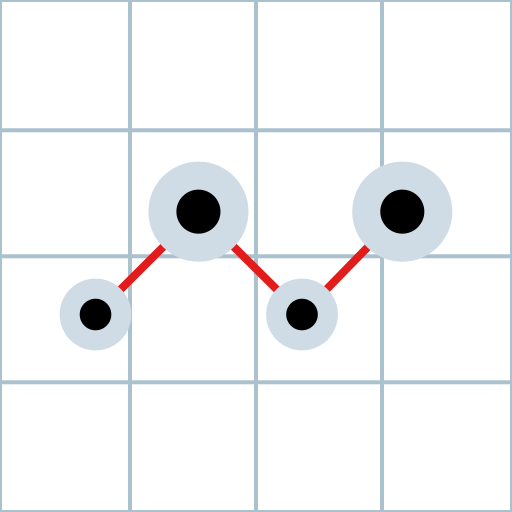

Основные механизмы делегирования в системах безопасности

Существует несколько технологий и методов реализации делегирования, каждый из которых применяется в зависимости от специфики системы и требований безопасности. Ниже представлены основные механизмы:

Делегированные учетные записи

Создаются специальные учетные записи, которые имеют ограниченные права и предназначены для выполнения определенных задач или доступа к определенным ресурсам. Такие учетные записи часто используют в автоматизированных системах или для служебных операций.

Ролевая модель доступа (RBAC)

Позволяет назначать права доступа в зависимости от роли пользователя в организации. Для делегирования в рамках RBAC создаются новые роли или расширяются существующие, что повышает контроль и управляемость.

Делегирование через протоколы авторизации

Использование протоколов, таких как OAuth и LDAP, позволяет безопасно делегировать права доступа между различными системами или службами.

Практическое применение делегирования: сценарии и кейсы

Давайте рассмотрим наиболее распространенные ситуации, в которых делегирование играет важнейшую роль:

- Управление доступом к облачным сервисам: компания делегирует сотрудникам права на управление ресурсами в облаке без необходимости предоставлять полный административный доступ.

- Разграничение прав внутри проектной команды: менеджер делегирует разработчикам права на чтение и редактирование кода, при этом запрещая изменение настроек системы.

- Автоматизация рутинных задач: автоматические системы получают делегированные права на выполнение резервного копирования или мониторинга без вмешательства человека.

Какие риски связаны с делегированием и как их минимизировать?

Несмотря на все преимущества, неправильная реализация делегирования может привести к серьезным уязвимостям. Наиболее распространенные риски:

| Риск | Описание | Меры предотвращения |

|---|---|---|

| Переразграничение прав | Когда пользователь получает больше прав, чем необходимо | Применение принципов минимальных привилегий и регулярный аудит доступов |

| Передача доступа третьим лицам | Передача учетных данных или прав без контроля | Использование многофакторной аутентификации и ограничение возможности делегирования |

| Незащищенные протоколы | Использование устаревших или небезопасных методов делегирования | Обновление протоколов и использование защищенных каналов связи |

Построение эффективной системы делегирования — это баланс между удобством и безопасностью. Основные рекомендации:

- Используйте принцип минимальных привилегий: предоставляйте каждому пользователю или системе только те права, которые необходимы для выполнения его задач.

- Регулярно проводите аудит прав доступа: своевременно проверяйте и пересматривайте делегированные полномочия.

- Автоматизируйте процессы управления доступом: используйте современные инструменты и системы для контроля и отслеживания делегирования.

- Обучайте сотрудников: объясняйте им важность правильного управления доступами и потенциальные угрозы при неправильной реализации делегирования.

Итак, правильно организованное делегирование в кибербезопасности, ключ к снижению рисков и повышению эффективности защиты вашей информационной инфраструктуры.

Почему важно правильно управлять делегированием в системе безопасности?

Правильное управление делегированием обеспечивает баланс между необходимостью доступности ресурсов и сохранением их безопасности. Нарушения или неправильные настройки могут привести к утечкам данных, взломам и другим серьезным угрозам. Поэтому важно внедрять политики и инструменты для контроля и своевременного пересмотра делегируемых прав.

Подробнее: 10 LSI запросов по делегированию в кибербезопасности

Подробнее

| управление доступом в облаке | права делегирования в системах безопасности | механизмы делегирования в IT | принципы делегирования в безопасности | автоматизация управления доступом |

| ролевая модель доступа RBAC | контроль доступа к облачным сервисам | аудит делегированных полномочий | угрозы при делегировании доступа | защита протоколов делегирования |

| автоматизация делегирования в корпоративных системах | принципы минимальных привилегий | авторизация через OAuth | делегирование в LDAP | методы управления правами доступа |