- Делегирование в информационной безопасности: как правильно управлять доступом и минимизировать риски

- Что такое делегирование в контексте информационной безопасности?

- Виды делегирования и их особенности

- Делегирование в рамках рабочих процессов

- Делегирование в системах аутентификации и авторизации

- Технические виды делегирования

- Практики безопасного делегирования

- Инструменты и решения для делегирования

- Риски и их минимизация при делегировании

Делегирование в информационной безопасности: как правильно управлять доступом и минимизировать риски

В современном цифровом мире‚ где информационные технологии играют ключевую роль в работе каждой организации‚ вопрос защиты данных становится особенно актуальным. Одним из методов повышения эффективности и гибкости систем безопасности является делегирование полномочий. Но что оно из себя представляет‚ как правильно реализовать делегирование и какие риски этим сопровождаются? Об этом и пойдет речь в нашей статье.

Что такое делегирование в контексте информационной безопасности?

Делегирование полномочий — это процесс передачи части своих полномочий или прав доступа другому лицу или системе для выполнения определенных задач. В рамках информационной безопасности это позволяет организациям более гибко управлять доступом к сетевым ресурсам‚ данным и системам без необходимости предоставлять полные административные или суперпользовательские права.

Этот механизм особенно важен при работе с разными уровнями доступа среди сотрудников‚ подрядчиков или внешних подрядных организаций. Он помогает:

- Упростить управление доступами.

- Обеспечить безопасность данных за счет минимизации рисков.

- Обеспечить аудит и контроль действий делегированных пользователей.

Следует помнить‚ что неправильное делегирование может привести к серьезным последствиям‚ вплоть до утечки конфиденциальных данных или нарушений в работе систем.

Виды делегирования и их особенности

Делегирование в рамках рабочих процессов

Наиболее распространенный вид — это делегирование внутри команды или отдела. Например‚ руководитель поручает сотруднику выполнение определенных задач‚ связанных с управлением доступом к информационным системам. Такой подход часто реализуется через системы контроля доступа.

Делегирование в системах аутентификации и авторизации

Этот тип делегирования позволяет сторонним системам или приложениям получать ограниченный доступ к ресурсам организации. Например‚ использование OAuth или SAML для авторизации пользователей без раскрытия их учетных данных.

Технические виды делегирования

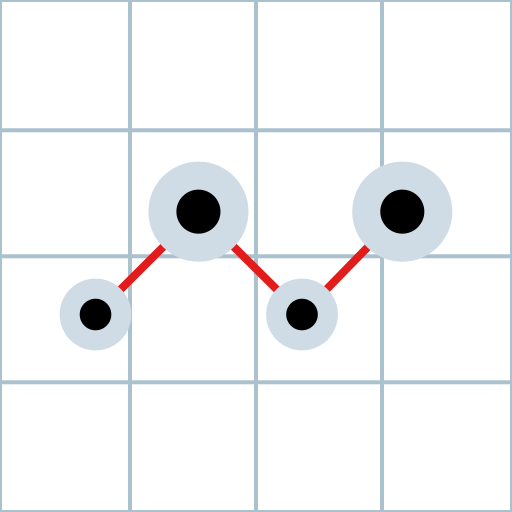

Техническая реализация включает в себя:

- Использование делегированных аккаунтов‚ когда создаются ограниченные учетные записи для определенного вида задач.

- Ролевое делегирование‚ когда пользователю предоставляются права на основании его роли.

Практики безопасного делегирования

Чтобы делегирование было максимально безопасным‚ необходимо соблюдать ряд правил и хороших практик. Рассмотрим основные из них:

- Минимизировать объем прав, предоставлять только необходимые для выполнения задач полномочия.

- Использовать временные ограничения — права делегированных пользователей должны иметь ограниченный срок действия.

- Вести аудит доступа и действий — регистрировать все операции делегированных аккаунтов.

- Обеспечить безопасное хранение ключей и паролей.

- Обучать сотрудников — важно знать‚ как правильно управлять делегированием и соблюдать все требования безопасности.

Эти меры помогают избежать злоупотреблений и снизить вероятность возникновения инцидентов.

Инструменты и решения для делегирования

Рынок предлагает множество систем и решений‚ которые автоматизируют процессы делегирования и контроля доступа:

| Инструмент | Описание | Преимущества | Примеры использования | Степень автоматизации |

|---|---|---|---|---|

| Active Directory | Система управления учетными записями и группами пользователей | Централизованное управление доступами | Ролевое делегирование | Высокая |

| OAuth 2.0 | Протокол авторизации для сторонних приложений | Безопасное предоставление доступа без передачи пароля | Авторизация через социальные сети | Средняя |

| RBAC (Role-Based Access Control) | Контроль доступа на основе ролей | Гибкая настройка прав | Корпоративные системы | Высокая |

| IAM-системы | Инструменты комплексного управления идентификацией и доступами | Полный контроль и аудит | Большие организации | Высокая |

Риски и их минимизация при делегировании

Нередко делегирование связано с определенными рисками‚ которые обязательно нужно учитывать:

- Несанкционированный доступ к конфиденциальной информации;

- Неправомерные действия делегированных пользователей;

- Утечка данных в случае ненадежных систем хранения прав;

- Ошибки в настройке прав доступа‚ ведущие к сбоям и инцидентам.

Чтобы минимизировать эти риски‚ рекомендуется:

- Внедрять многофакторную аутентификацию;

- Обеспечивать регулярные проверки и аудит прав доступа;

- Обучать делегируемых пользователей правилам безопасности;

- Использовать автоматические системы мониторинга активности

.

Вопрос: Почему делегирование в информационной безопасности так важно и как избежать ошибок при его осуществлении?

Ответ: Делегирование позволяет повысить гибкость и эффективность работы с системами‚ а также снизить нагрузку на администраторов. Однако‚ чтобы избегать ошибок‚ важно строго соблюдать принципы минимизации прав‚ использовать автоматические инструменты контроля‚ обучать пользователей и регулярно проводить аудит. Так достигается баланс между удобством и безопасностью.

Делегирование является мощным инструментом в арсенале информационной безопасности. Оно помогает оптимизировать управление доступами‚ снизить нагрузку на администраторов и повысить уровень защищенности информационных систем. Однако‚ важно помнить‚ что от правильности настройки и соблюдения правил зависит не только эффективность‚ но и безопасность всей системы.

Основные рекомендации:

- Планировать делегирование с учетом принципа наименьших привилегий;

- Использовать автоматизированные системы и протоколы безопасности;

- Проводить регулярные проверки и аудит прав;

- Обучать сотрудников безопасному управлению доступом.

Следование этим простым‚ но важным рекомендациям поможет обеспечить надежную защиту данных и безупречную работу информационных систем в вашей организации.

Подробнее

| Общие принципы делегирования | Инструменты автоматизации в делегировании | Резюме по управлению доступами | Риски при неправильном делегировании | Практики безопасной аутентификации |

| Технологии делегирования в корпоративных сетях | Использование протоколов OAuth и SAML | Роль автоматического контроля доступа | Обучение персонала по безопасности | Минимизация рисков при делегировании |