- Делегирование политик безопасности: как управлять доступом и защитой данных легко и эффективно

- Что такое делегирование политик безопасности?

- Ключевые компоненты делегирования

- Преимущества делегирования политик безопасности

- Как правильно делегировать политки безопасности?

- Практический пример: делегирование управления доступом

- Риски и как их минимизировать при делегировании

Делегирование политик безопасности: как управлять доступом и защитой данных легко и эффективно

В современном мире информационных технологий безопасность данных становится одним из приоритетных аспектов для любой организации․ Но что делать, когда объем информации и количество пользователей растут, и самостоятельно управлять политиками безопасности становится сложно? В этом случае на помощь приходит концепция делегирования политик безопасности — гибкий инструмент, позволяющий распределять ответственность и обеспечивать контроль над доступом без потери эффективности․

В этой статье мы подробно разберем, что такое делегирование политик безопасности, как его правильно настроить, какие преимущества оно дает и на что стоит обратить внимание при внедрении․ Мы расскажем о лучших практиках, продемонстрируем реальные примеры и предложим советы по оптимизации процессов для достижения максимально высокого уровня защиты ваших данных․

Что такое делегирование политик безопасности?

Делегирование политик безопасности — это процесс передачи части полномочий по управлению настройками безопасности определенным специалистам или подразделениям внутри организации․ Такой подход позволяет снизить нагрузку на ИТ-отдел, сделать управление безопасностью более гибким и адаптивным к оперативным изменениям․

Основная идея заключается в том, что ответственный за безопасность может, не вмешиваясь в глобальные настройки, управлять более узким сегментом защиты, например, конкретными группами пользователей, приложениями или ресурсами․

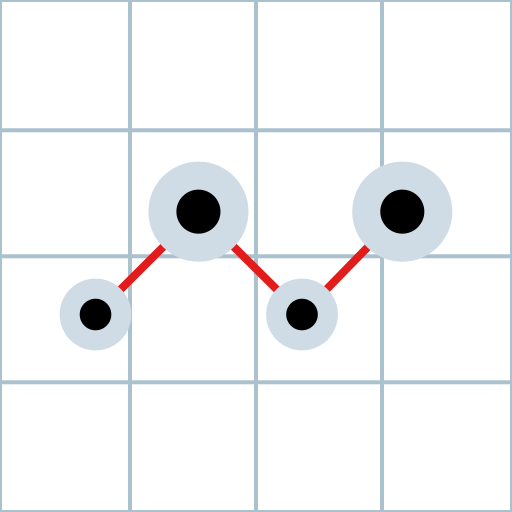

Ключевые компоненты делегирования

- Цели делегирования: что именно передается — права, политика, ответственность․

- Области ответственности: кому и каким образом предоставляются полномочия․

- Механизмы контроля: аудит, логирование, отчеты о выполненных действиях․

- Безопасные каналы передачи: защита данных при передаче полномочий․

Преимущества делегирования политик безопасности

Практическое внедрение этой модели в организации открывает множество новых возможностей, делая управление безопасностью более рациональным и эффективным․ Рассмотрим основные преимущества:

- Ускорение процессов: задачи по управлению политиками могут выполняться быстрее и специалистами, отвечающими за конкретные сегменты, без необходимости ждать одобрения у руководства или центрального отдела․

- Гибкость и масштабируемость: легко добавлять новых делегатов или менять границы их ответственности в зависимости от динамики бизнеса․

- Повышение уровня безопасности: распределение ответственности снижает риски человеческих ошибок при неправильной настройке или управлении политиками․

- Оптимизация ресурсов: освобождение времени ИТ-специалистов для разработки новых решений и усовершенствования инфраструктуры․

Как правильно делегировать политки безопасности?

Процесс делегирования должен строиться по четкому плану, чтобы избежать возможных ошибок или уязвимостей․ Ниже представлены основные этапы и рекомендации:

- Анализ текущих политик безопасности: выявление областей, где делегирование необходимо или может повысить эффективность․

- Определение границ ответственности: четкое описание полномочий каждого делегата и его задач․

- Подготовка регламентов и документации: создание правил, инструкций и политик, регламентирующих делегируемый процесс․

- Настройка механизмов контроля: аудит, мониторинг и ведение журналов для предотвращения злоупотреблений и быстрого реагирования на инциденты․

- Обучение и информирование делегатов: проведение тренингов, озвучивание ответственности и правил работы․

Практический пример: делегирование управления доступом

Допустим, в вашей компании есть отделы, которым нужны разные уровни доступа к внутренним системам․ Вы можете делегировать менеджерам определенные права на настройку доступа для их команд и контролировать эти действия через систему логов․

| Делегируемое право | Ответственный | Область ответственности | Инструменты контроля |

|---|---|---|---|

| Добавление новых пользователей | HR-специалист | Поддержка базы данных сотрудников | Системные логи |

| Настройка прав доступа | Руководитель отдела IT | Обеспечение соответствия доступа должностным обязанностям | Отчеты по изменениям |

| Обновление политик безопасности | Менеджер по безопасности | Обеспечение актуальности политик | Журналы изменений |

Риски и как их минимизировать при делегировании

Хотя делегирование_policy_ предоставляет множество преимуществ, не стоит забывать о возможных рисках, которые могут возникнуть при неправильной реализации процесса․ Рассмотрим наиболее распространенные из них и способы их устранения:

- Утечка данных: риск, что делегат использует полномочия неправомерно или случайно раскрывает конфиденциальную информацию․

Решение: внедрение многофакторной аутентификации, контроль доступа и аудит операций․ - Недостаточный контроль: отсутствие своевременного реагирования на нарушения․

Решение: регулярные проверки логов, автоматизированное обнаружение аномалий․ - Ошибки делегатов: неправильные настройки или злоупотребление полномочиями․

Решение: непрерывное обучение, четкие регламенты, четкое разграничение полномочий․

Делегирование политик безопасности, мощный инструмент повышения эффективности управления информационной безопасностью․ Главное — правильно определить границы ответственности, выбрать подходящие механизмы контроля и регулярно проводить аудит․ Такой подход позволит не только ускорить процессы и снизить нагрузку на ИТ-отдел, но и значительно повысить общую защищенность ваших данных․

Обратимся к ключевым рекомендациям:

- Планируйте делегирование тщательно, чтобы не оставить пробелов в безопасности․

- Обучайте делегатов, чтобы они понимали свою ответственность․

- Настраивайте механизмы контроля, чтобы иметь полное представление о происходящем в системе․

- Постоянно обновляйте политики и процедуры, реагируя на новые угрозы и изменения бизнес-процессов․

Вопрос: Почему важно делегировать управление политиками безопасности, и каким образом это влияет на организацию?

Ответ: Делегирование управления политиками безопасности позволяет организации более гибко и оперативно реагировать на изменения, снижает нагрузку на центральный отдел ИТ и обеспечивает более точное и соответствующее требованиям управление доступом и межсистемными настройками․ Это повышает общую безопасность и эффективность работы компании, а также снижает риск ошибок и внутренних угроз․

Подробнее

| управление доступом в организации | лучшие практики делегирования | нести ответственность за безопасность | автоматизация политик безопасности | настройка политик для разных подразделений |

| управление правами пользователей | контроль выполнения политик безопасности | отчеты по безопасности | автоматические уведомления о нарушениях | авторизация и аутентификация |

| ведомство информационной безопасности | управление политиками доступа | безопасность корпоративных данных | интеграция с системами мониторинга | повышение эффективности ИТ-безопасности |

| управление риск-менеджментом | сложные сценарии делегирования | инструменты аудита безопасности | стандартизация процессов | автоматические проверки политик |

| разработка политик безопасности | обучающие программы для делегатов | резюме по безопасности | использование SIEM-систем | современные системы контроля доступа |